Pode confessar: em 2026, a Gestão de identidades e acessos privilegiados ainda é o calcanhar de Aquiles de muita empresa por aí. A gente vê por todos os lados o caos que a falta de controle gera: acessos indevidos, vazamentos de dados que viram manchete e, pior, prejuízos gigantescos. Mas e se eu te disser que existe um jeito inteligente de virar esse jogo? Neste post, vamos desmistificar essa área e te mostrar o caminho para blindar seus recursos mais valiosos.

Entendendo a Diferença Crucial Entre Gerenciar Todas as Identidades e Proteger os Acessos Mais Sensíveis

Olha só, vamos combinar: o mundo digital de 2026 não perdoa. Por isso, é fundamental separar o joio do trigo. Temos o IAM, que é o maestro de todas as identidades na sua rede. Ele cuida de quem é quem, garantindo que só quem deve, entre.

Mas, a verdade é que existem ‘superusuários’, aqueles com acesso a informações e sistemas que valem ouro. É aí que entra o PAM, o verdadeiro guarda-costas desses acessos privilegiados. Ele não deixa a porta da sala cofre aberta pra qualquer um.

“A gestão de identidades e acessos privilegiados é um conjunto de processos e tecnologias que garantem que as pessoas e sistemas corretos tenham o nível de acesso adequado aos recursos críticos de uma organização, sendo dividida em dois pilares principais: IAM (Identity and Access Management) para gestão geral de usuários e PAM (Privileged Access Management) para proteção de contas com altos privilégios.”

Gestão de Identidades: O Segredo para Acessos Privilegiados em 2026

Vamos combinar: em 2026, a segurança digital não é mais um luxo, é o ar que as empresas respiram. E no centro de tudo isso, pulsando forte, está a Gestão de Identidades e Acessos Privilegiados (ou PAM, como a gente vai chamar daqui pra frente). Pode confessar, você já deve ter ouvido falar, mas sabe mesmo o que ela faz? A verdade é que, sem um controle rígido sobre quem acessa o quê e quando, sua empresa vira um prato cheio para os ataques mais sofisticados. É aí que entra a maestria em gerenciar identidades, garantindo que apenas as pessoas certas tenham as chaves certas para os cofres digitais mais importantes.

Pense na gestão de identidades como o porteiro superinteligente do seu prédio digital. Ele não só sabe quem mora em cada apartamento (usuário), mas também quais chaves cada morador tem (acessos) e para onde essas chaves abrem (recursos críticos). Em 2026, com a sofisticação dos ataques crescendo exponencialmente, ter esse controle granular não é mais opcional. É a diferença entre uma operação fluida e segura, e um pesadelo de violação de dados que pode custar caro. Vamos mergulhar fundo nesse universo e desvendar os segredos para blindar seus acessos.

| Componente | Descrição | Importância em 2026 |

|---|---|---|

| Identificação | Verificar quem é o usuário tentando acessar. | Fundamental para o primeiro nível de segurança. Autenticação multifator (MFA) é o padrão. |

| Autenticação | Confirmar a identidade declarada pelo usuário. | Garantir que o usuário é quem diz ser, usando senhas fortes, biometria ou tokens. |

| Autorização | Definir o que o usuário autenticado pode fazer. | Princípio do menor privilégio: acesso apenas ao estritamente necessário. |

| Ciclo de Vida da Identidade | Gerenciar a identidade desde a criação até o desprovisionamento. | Evita contas órfãs e acessos indevidos após a saída de colaboradores. |

| Acessos Privilegiados | Contas com altos níveis de permissão (admin, root, etc.). | Alvo principal de ataques; exige controle e monitoramento rigorosos. |

| Conformidade (Compliance) | Garantir que as políticas de acesso sigam regulamentações. | Essencial para evitar multas e manter a reputação da empresa. |

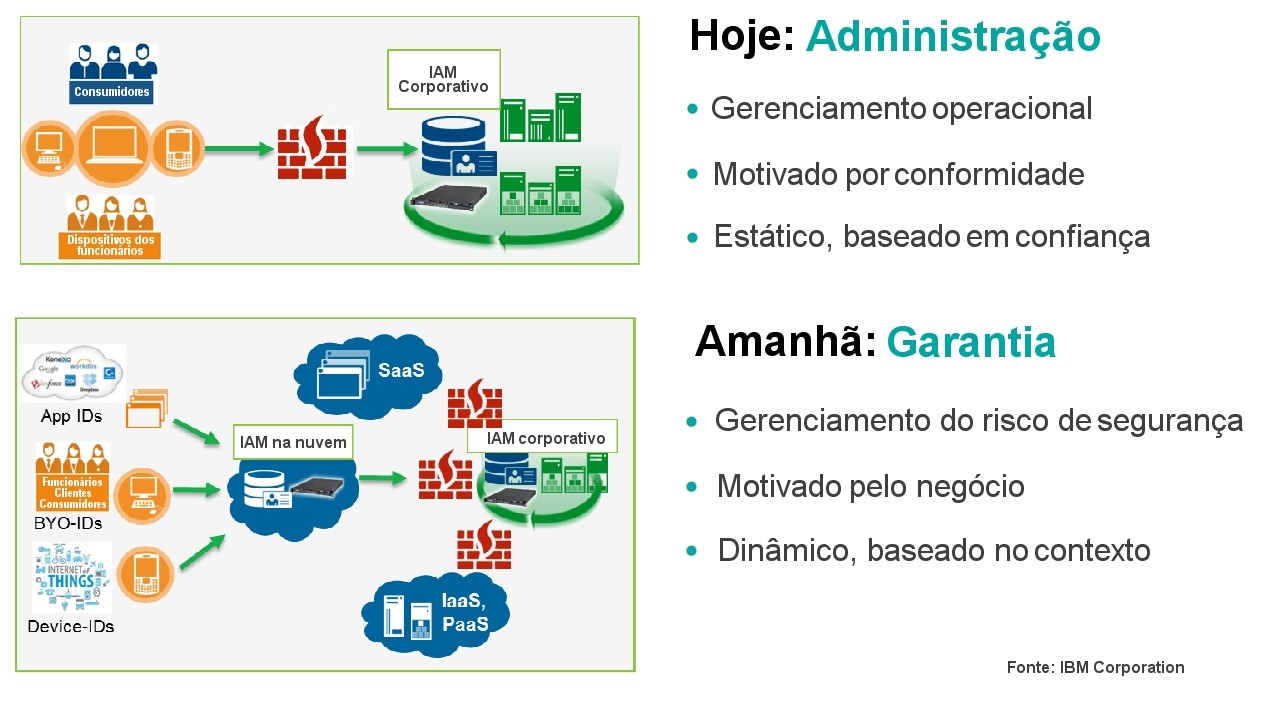

IAM (Identity and Access Management)

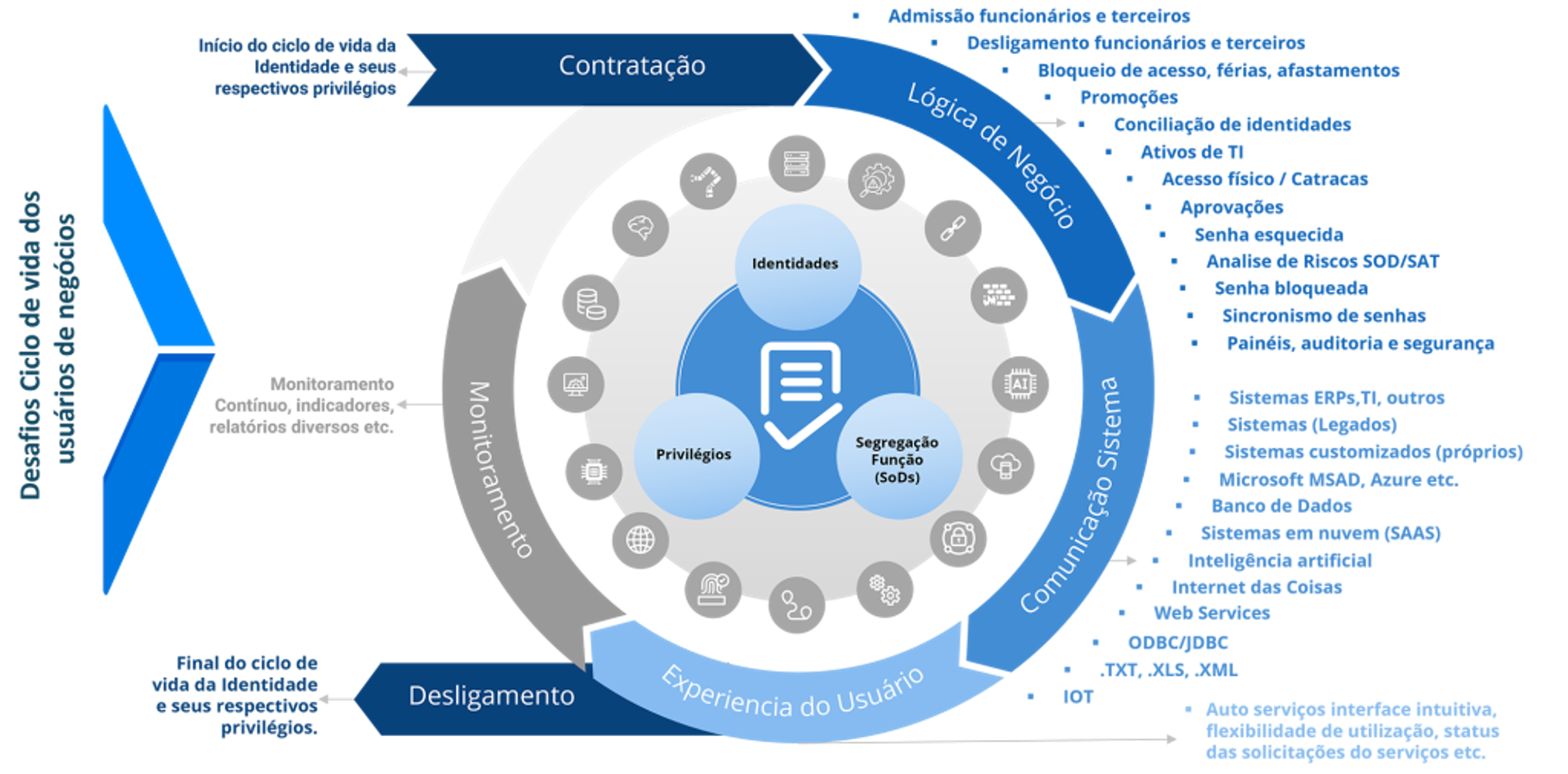

Olha só, o IAM (Identity and Access Management) é a base de tudo. Pense nele como o sistema geral que cuida de todos os usuários da sua rede. Ele não se preocupa só com o pessoal de TI, mas com todo mundo: desde o estagiário que acabou de chegar até o CEO. O IAM é responsável por garantir que cada pessoa tenha a identidade certa, que ela consiga se autenticar de forma segura e que seu acesso aos recursos da empresa seja gerenciado durante todo o tempo em que ela estiver por lá. É a disciplina que define quem pode acessar o quê, quando e como.

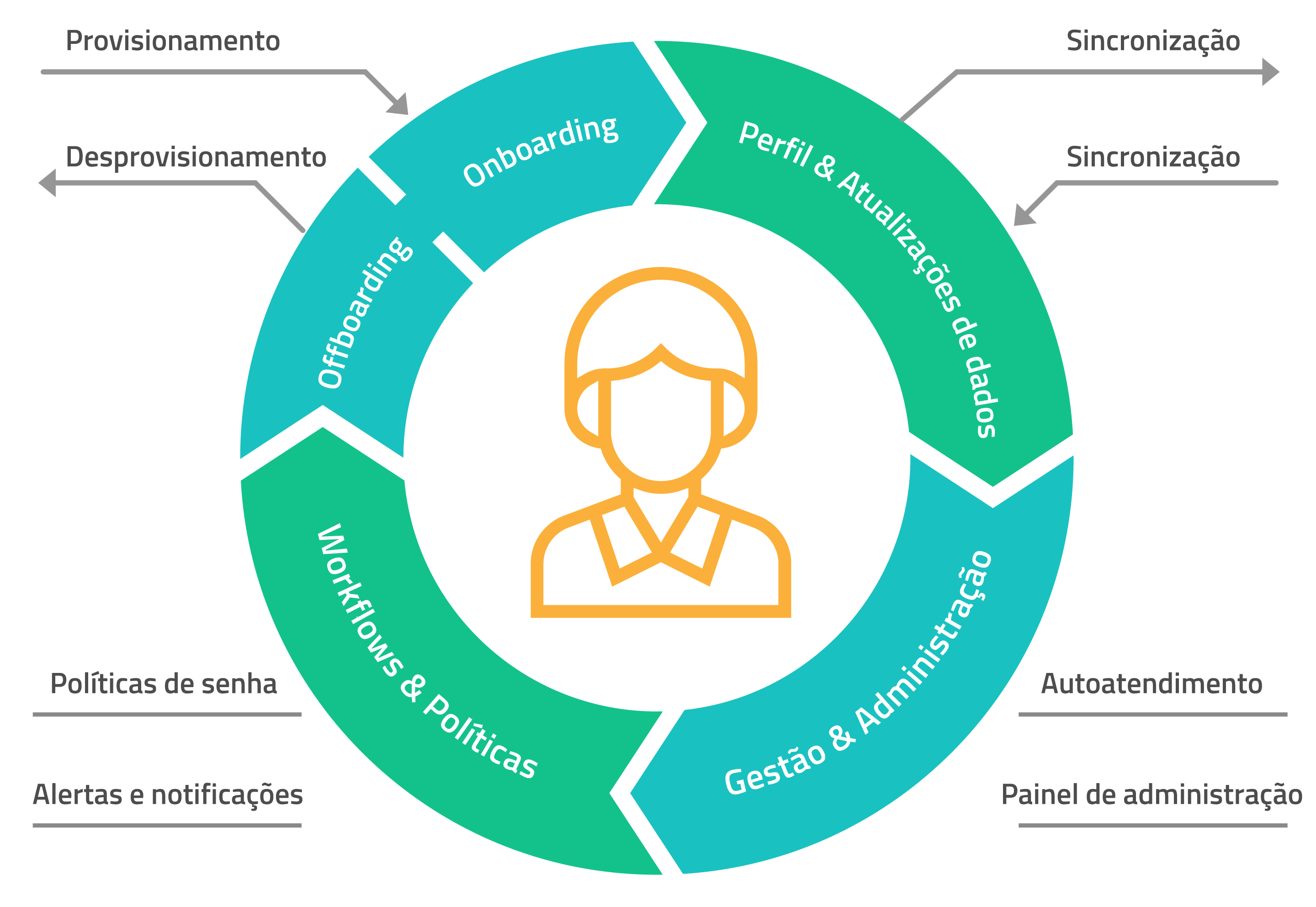

A ideia aqui é ter um controle centralizado e automatizado. Em vez de gerenciar acessos um por um, o IAM cria processos para identificar, autenticar e autorizar usuários de maneira eficiente e escalável. Ele lida com o ciclo de vida completo da identidade, desde a criação da conta quando alguém entra na empresa, passando pelas mudanças de função, até o desprovisionamento quando a pessoa sai. E tudo isso, claro, com um olho na conformidade, garantindo que as políticas de segurança estejam alinhadas com as leis e regulamentos vigentes.

PAM (Privileged Access Management)

Agora, se o IAM é o sistema geral, o PAM (Privileged Access Management) é o super-herói que cuida das contas mais poderosas da sua infraestrutura. Estamos falando de administradores de sistemas, contas de serviço, senhas mestras – aquelas que têm o poder de mudar tudo, instalar softwares, acessar dados sensíveis e, se caírem nas mãos erradas, causar um estrago monumental. O PAM entra como uma camada extra de segurança focada especificamente em proteger esses acessos privilegiados.

Pode confessar, essas contas são o alvo número um dos hackers. Por isso, o PAM não brinca em serviço. Ele implementa medidas como a rotação automática de senhas, o monitoramento em tempo real de todas as atividades realizadas por essas contas e o acesso sob demanda, onde o privilégio é concedido apenas quando necessário e por um tempo limitado. O objetivo é claro: reduzir drasticamente a janela de oportunidade para ataques e garantir que qualquer ação realizada com privilégios seja auditável e segura. É a blindagem definitiva para suas chaves mestras.

Principais Diferenças entre IAM e PAM

Vamos deixar isso bem claro para não haver confusão: enquanto o IAM cuida de todos os usuários e seus acessos gerais, o PAM é uma especialização dentro do universo do IAM. Pense assim: o IAM é o maestro da orquestra, garantindo que todos os músicos (usuários) toquem suas partituras (acessos) corretamente. Já o PAM é o segurança particular do maestro e dos instrumentos mais valiosos, garantindo que ninguém toque onde não deve e que os instrumentos mais caros (contas privilegiadas) estejam sempre protegidos.

A principal diferença reside no escopo e no nível de criticidade. O IAM gerencia a identidade de todos, desde o acesso ao e-mail até a intranet. O PAM, por outro lado, foca nas contas com poderes elevados, aquelas que podem desestabilizar toda a operação se comprometidas. É a diferença entre gerenciar quem pode ler um documento e quem pode apagar o servidor inteiro. Ambas são cruciais, mas o PAM adiciona uma camada de proteção essencial para os ativos mais sensíveis da sua organização.

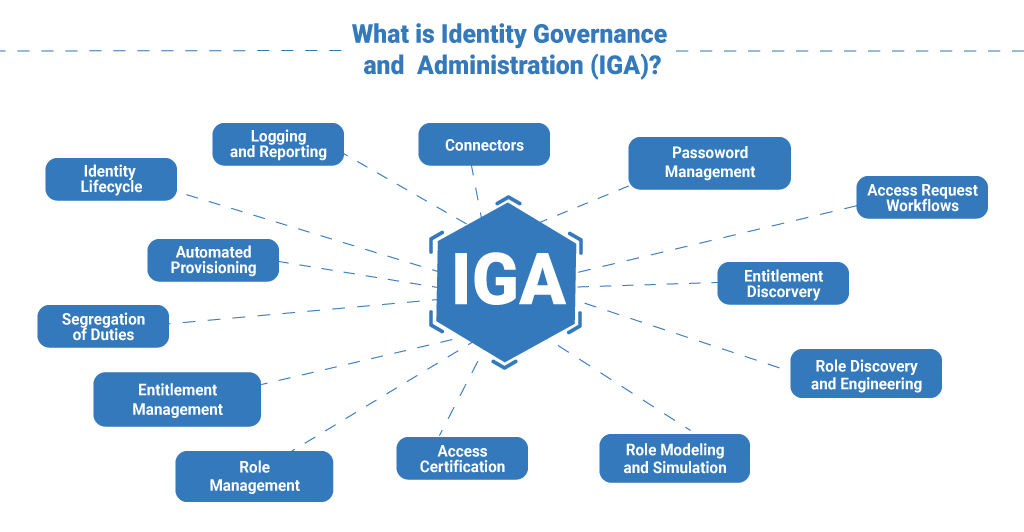

Componentes Essenciais do IAM: Identificação, Ciclo de Vida e Conformidade

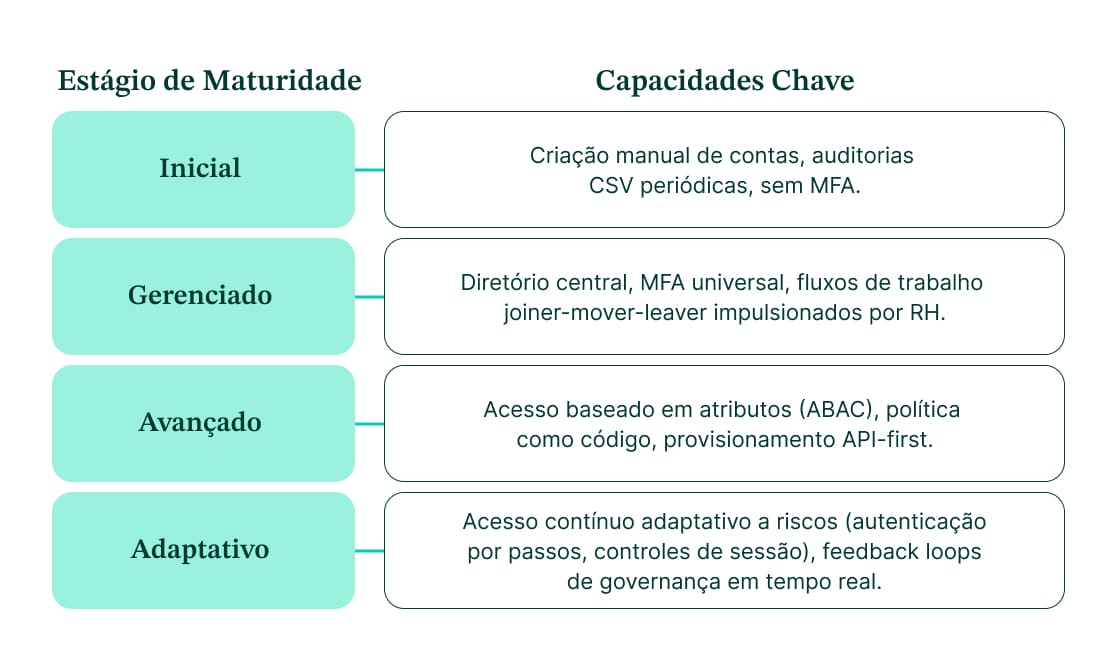

Para o IAM funcionar de verdade, ele precisa de pilares sólidos. O primeiro é a identificação e autenticação robusta. Em 2026, isso significa ir muito além de senhas simples. Estamos falando de autenticação multifator (MFA) como regra, onde várias formas de verificação são combinadas para ter certeza absoluta de quem está tentando acessar. Isso pode incluir senhas, tokens de segurança, biometria, e até mesmo verificações contextuais baseadas na localização ou no dispositivo usado.

Outro componente vital é o gerenciamento do ciclo de vida da identidade. Desde o momento em que um novo colaborador entra na empresa, passando por promoções que mudam suas permissões, até o desligamento, cada etapa precisa ser gerenciada de forma automatizada e segura. Isso evita que ex-funcionários mantenham acessos ou que contas fiquem ‘órfãs’ e vulneráveis. E, claro, tudo isso precisa estar alinhado com a conformidade. As políticas de acesso devem respeitar leis como a LGPD, garantindo que os dados dos usuários sejam protegidos e que os acessos estejam documentados e auditáveis, evitando multas e protegendo a reputação da empresa.

Funcionalidades Chave do PAM: Segurança de Contas Críticas, Monitoramento e Acesso Just-in-Time (JIT)

Quando falamos de PAM, a palavra de ordem é segurança de contas críticas. Isso envolve proteger senhas de administradores, contas de serviço e outras credenciais de alto privilégio contra acesso não autorizado, roubo ou uso indevido. Soluções de PAM geralmente incluem um cofre digital seguro para armazenar essas credenciais, impedindo que elas sejam expostas em texto puro ou em arquivos de configuração.

O monitoramento em tempo real é outra joia da coroa do PAM. Cada comando executado, cada arquivo acessado por uma conta privilegiada é registrado e pode ser auditado. Isso não só ajuda a detectar atividades suspeitas em andamento, mas também é fundamental para investigações forenses pós-incidente. Além disso, o conceito de Acesso Just-in-Time (JIT) está ganhando força. Em vez de conceder acesso privilegiado permanentemente, o JIT permite que ele seja solicitado e aprovado apenas quando necessário, para um período específico e com escopo limitado. Isso minimiza drasticamente a exposição das contas mais poderosas.

Principais Soluções de IAM no Mercado

No universo do IAM, o mercado oferece soluções robustas para todos os tamanhos de empresa. A Okta é um nome que se destaca, oferecendo uma plataforma completa para gerenciamento de identidade e acesso, com foco em simplificar a experiência do usuário e fortalecer a segurança. Eles são conhecidos por suas ferramentas de SSO (Single Sign-On) e autenticação adaptativa.

Outras soluções importantes incluem as ofertas da Microsoft, que se integram profundamente com o ecossistema Azure AD, e plataformas como a da IBM, que trazem uma visão abrangente sobre gestão de acessos. Empresas que buscam simplificar a gestão de identidades dentro do ambiente Windows Server, por exemplo, podem olhar para soluções como a da One Identity, focada em Active Directory. A escolha da solução ideal depende muito das necessidades específicas, da infraestrutura existente e do orçamento da sua organização.

Principais Soluções de PAM no Mercado

Quando o assunto é proteger os acessos privilegiados, algumas empresas se consolidaram como líderes incontestáveis. A CyberArk é frequentemente citada como a referência máxima em soluções de PAM, oferecendo um conjunto completo de ferramentas para gerenciar, proteger e monitorar contas privilegiadas. Suas soluções são robustas e focadas em segurança de ponta.

Outros players importantes incluem a BeyondTrust, que oferece um gerenciamento abrangente de acesso privilegiado, e a própria Microsoft, que tem expandido suas capacidades de PAM dentro do Azure AD Premium. A escolha de uma solução de PAM deve considerar a profundidade dos recursos de segurança, a facilidade de integração com outras ferramentas de TI e a capacidade de atender aos requisitos de conformidade específicos da sua empresa. O importante é ter uma ferramenta que ofereça visibilidade e controle total sobre quem está acessando o quê, com os privilégios mais altos.

Benefícios da Gestão Integrada de Identidades e Acessos

Vamos combinar: integrar IAM e PAM não é só uma boa prática, é uma necessidade estratégica em 2026. Quando essas duas áreas trabalham juntas, os benefícios se multiplicam. O principal é, sem dúvida, um aumento significativo da postura de segurança. Ao ter um controle unificado sobre todos os acessos, desde os mais básicos até os mais privilegiados, a superfície de ataque da sua empresa diminui drasticamente.

Além disso, a integração traz uma eficiência operacional notável. Processos de provisionamento e desprovisionamento de usuários se tornam mais rápidos e menos propensos a erros. A visibilidade e a capacidade de auditoria são aprimoradas, facilitando a conformidade com regulamentações e a resposta a incidentes. Em resumo, uma gestão integrada de identidades e acessos significa menos riscos, mais controle e operações mais fluidas para o seu negócio.

O Veredito de 2026: A Gestão de Identidades é Seu Maior Ativo

Se você ainda pensa que gestão de identidades e acessos privilegiados é algo para empresas gigantes ou para o futuro, a verdade é que esse futuro já chegou faz tempo. Em 2026, negligenciar essa área é como deixar a porta principal da sua casa aberta em uma cidade perigosa. Os custos de uma violação de segurança, que vão desde perdas financeiras diretas até danos irreparáveis à reputação, superam em muito qualquer investimento em soluções de IAM e PAM.

A boa notícia é que existem soluções cada vez mais acessíveis e poderosas no mercado, como as da RNP, que demonstram a importância da gestão de identidade. Implementar uma estratégia robusta de gestão de identidades, combinando IAM e PAM, é um passo fundamental para garantir a resiliência, a segurança e a continuidade do seu negócio na era digital. Não é um gasto, é um investimento estratégico que protege seu maior ativo: a confiança dos seus clientes e a integridade dos seus dados.

Dicas Extras para Turbinar sua Gestão de Identidades

- Comece pelo básico: Antes de pensar em soluções mirabolantes, mapeie TODOS os seus acessos privilegiados. Onde eles estão? Quem tem acesso? O que fazem? Sem esse raio-x, qualquer investimento é um tiro no escuro.

- Automatize o que puder: Processos manuais são um convite para erros e falhas de segurança. Invista em ferramentas que automatizem o provisionamento e desprovisionamento de acessos, a rotação de senhas e a auditoria.

- Eduque sua equipe: De nada adianta ter a melhor tecnologia se o usuário final não souber usar ou cair em golpes. Treinamento contínuo sobre segurança, phishing e a importância das políticas de acesso é fundamental.

- Revise periodicamente: O cenário muda, as pessoas mudam de cargo, novas ferramentas são implementadas. Estabeleça um cronograma para revisar e ajustar suas políticas de gestão de identidades e acessos privilegiados.

FAQ – Dúvidas Frequentes sobre Gestão de Identidades e Acessos Privilegiados

Qual a principal diferença entre IAM e PAM?

Olha só, a gestão de identidades e acessos privilegiados (IAM) é o guarda-chuva maior. Ela cuida de todos os usuários e seus acessos na rede. Já o PAM (Privileged Access Management) é uma camada mais especializada, focada em proteger aquelas contas super poderosas, tipo administradores de sistemas, que têm acesso a tudo. Pense no IAM como o controle de acesso geral do prédio e o PAM como o cofre super seguro do síndico.

Como implementar um programa de gestão de acesso privilegiado (PAM) eficaz?

A implementação de um programa de PAM eficaz exige um plano bem estruturado. Comece identificando e catalogando todas as contas privilegiadas. Depois, defina políticas claras de acesso, autenticação forte (como MFA) e a necessidade de acesso just-in-time (JIT). A escolha das ferramentas certas, como as oferecidas pela CyberArk ou BeyondTrust, é crucial para automatizar e monitorar esses acessos.

Quais são os riscos de não ter uma boa gestão de identidades?

O risco é gigante, pode confessar. Sem uma gestão robusta, sua empresa fica vulnerável a acessos não autorizados, roubo de dados, ataques de ransomware e até mesmo a não conformidade com leis como a LGPD. Contas fracas ou compartilhadas são portas abertas para cibercriminosos explorarem vulnerabilidades e causarem danos sérios à reputação e às finanças da empresa.

O Futuro é Agora: Proteja seus Acessos Privilegiados

Chegamos ao fim da nossa conversa, mas a jornada pela segurança de acessos privilegiados está só começando. Implementar uma gestão de identidades e acessos robusta não é mais um luxo, é uma necessidade urgente para 2026 e além. Ao dominar as diferenças entre IAM e PAM, e ao planejar sua estratégia, você estará um passo à frente. Lembre-se de que a segurança é um processo contínuo, e estar atento a como a Autenticação Multifator e o Acesso Just-in-Time fortalecem sua segurança, assim como entender o papel do IAM na conformidade e proteção de dados, são passos essenciais para blindar seu negócio.